Secure by design — это концепция разработки, при которой меры кибербезопасности интегрируются непосредственно в архитектуру системы, а не добавляются позднее. Подобный метод гарантирует надежную защиту информационных систем на протяжении всего периода их эксплуатации.

Инфраструктура для искусственного интеллекта должна создаваться именно согласно такому принципу — с самого начала, а не путем последующих модификаций. Это приобретает особую значимость при обработке конфиденциальных данных и решении задач в рамках критической информационной инфраструктуры.

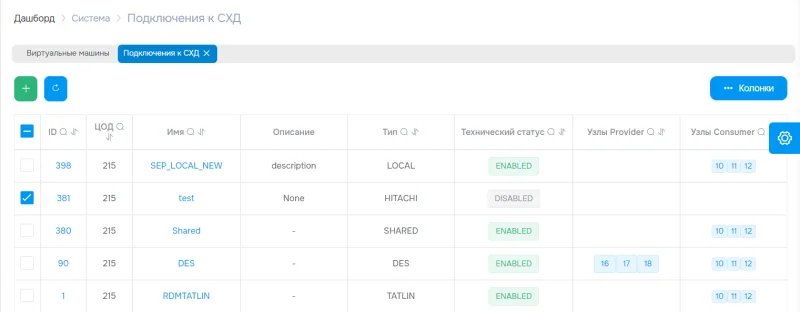

Одним из примеров подобных разработок служит программно-аппаратный комплекс, специально предназначенный для дообучения алгоритмов и формирования защищенной ИИ-инфраструктуры.

Он обладает модульной и масштабируемой структурой, поддерживает разнообразные языковые модели для тонкой настройки и логического вывода, оптимизирует задействование вычислительных мощностей для достижения пиковой эффективности и включает встроенные инструменты защиты информации, соответствующие философии Secure by design.

Благодаря этому, комплекс позволяет клиентам сосредоточиться на бизнес-целях — без необходимости углубляться в технические детали инфраструктуры и вопросы информационной безопасности.