Киберустойчивость в период разрушительных угроз: стратегии защиты и восстановления ключевых данных

Сегодня кибератаки перестали быть единичными происшествиями — они стали постоянной опасностью для корпораций, государственных структур и важнейших инфраструктурных объектов. Злоумышленники применяют изощренные подходы: от эксплуатации неизвестных уязвимостей до направленных воздействий на логистические цепочки и резервные хранилища. Их задача — не только получение выкупа, но и полный вывод из строя систем организации. В подобной ситуации стандартные методы защиты уже неэффективны. Каким образом обезопасить резервные данные? Какие решения помогают ускорить процесс восстановления?

Усиление разрушительных киберугроз

В течение последних месяцев наблюдается резкое увеличение числа, изощренности и разрушительного потенциала кибератак — злоумышленники тщательно изучают цели на протяжении долгого времени, применяя неизвестные уязвимости, организуя распределенные атаки и воздействуя на поставщиков, а также все чаще нацеливаются на ключевые инфраструктурные объекты — энергетические системы, транспортные сети, медицинские учреждения и другие.

Цель подобных атак сместилась от простого вымогательства или хищения информации к тотальному разрушению, уничтожению инфраструктуры организации. Согласно исследованиям, наиболее уязвимыми оказываются предприятия промышленной и энергетической отраслей, где прирост целевых атак достиг 20–22%.

Киберугрозы успешно достигают поставленных целей. Не существует защитных механизмов, полностью исключающих вероятность сбоев вследствие атак. Даже наиболее защищенные компании, инвестирующие значительные средства в информационную безопасность, сталкиваются с инцидентами. Вопрос теперь заключается не в том, произойдет ли атака, а в том, когда это случится и насколько организация готова к ней и ее последствиям. В текущих условиях недостаточно просто обороняться (кибербезопасность), крайне важно демонстрировать устойчивость (киберустойчивость).

Кибербезопасность и устойчивость к кибератакам

Кибербезопасность решает задачу «как предотвратить взлом» и охватывает противодействие угрозам, а также упреждающие действия — применение межсетевых экранов, антивирусных программ, криптографических методов, концентрируясь на недопущении инцидентов.

Киберустойчивость отвечает на вопрос «как действовать при успешном взломе», то есть представляет собой умение противостоять атакам и возобновлять функционирование после них, применяя ответные и приспособительные методы — обработку происшествий, задействование дублирующих систем, акцентируясь на сокращении потерь и оперативном возобновлении работы. Следовательно, устойчивая к кибератакам организация должна располагать схемой реагирования, автоматическим резервированием данных и обособленными резервными мощностями для продолжения деятельности даже после реализованной атаки.

Резервирование информации

Создание резервных копий служит одним из надежных инструментов для уменьшения ущерба и возобновления функционирования предприятия. При этом критически важно не просто располагать бэкапами, но и поддерживать их в актуальном состоянии. Уже продолжительное время в сфере информационных технологий применяются два взаимосвязанных показателя, касающихся восстановления после нарушений, катастроф, атак и других инцидентов — RPO и RTO. Первый определяет предельно допустимый объем утрачиваемых данных, который готова принять организация. Второй показатель — это максимально разрешенная длительность простоя, в рамках которого должна быть восстановлена работоспособность инфраструктуры.

При этом следует осознавать, что простое наличие резервных копий, даже соответствующих минимальным значениям RPO, еще не обеспечивает гарантированного восстановления. Требуется регулярно проверять работоспособность процедуры восстановления из бэкапов, а также организовывать защищенное хранение резервных данных. Последний аспект имеет особую значимость, поскольку наблюдается тенденция целенаправленных атак на резервные копии и системы их хранения.

Целевые атаки на резервные копии и системы хранения

Преднамеренное уничтожение или шифрование резервных данных представляет собой тактику злоумышленников, направленную на лишение атакуемой компании возможности восстановления после разрушительного киберинцидента. Как отмечалось ранее, атаки становятся все более сложными, и киберпреступники предварительно изучают инфраструктуру жертвы для обнаружения и нейтрализации резервных копий.

Существенно и то, что многие организации продолжают эксплуатировать системы резервного копирования (и другое инфраструктурное программное обеспечение), которые больше не поддерживаются и не обновляются в связи с уходом иностранных разработчиков с российского рынка. Это делает их сравнительно легкой мишенью для злоумышленников, поскольку перечни уязвимостей находятся в открытом доступе.

В последнее время произошло несколько громких случаев атак на компании, пострадавшие организации не сумели оперативно возобновить свою деятельность. На восстановление работоспособности им потребовалось от нескольких дней и больше. Подобные ситуации обычно возникают, когда резервные данные были частично или полностью уничтожены злоумышленниками, либо в архивах отсутствовала актуальная информация.

Для обеспечения защиты резервных копий существует ряд технических подходов, включая хранение неизменяемых версий в S3-совместимых хранилищах с функцией Object Lock, организацию сетевой изоляции серверов резервного копирования, отслеживание подозрительных действий, таких как массовое удаление файлов и другие.

Совместные разработки компаний «Киберпротект» и Yadro

Организация надежного и своевременного резервирования бизнес-критичной информации всегда требует значительных ресурсов. Для этого необходимы вычислительные мощности (процессоры и оперативная память), пропускная способность сетей, а также емкости для хранения резервных данных.

Следовательно, ИТ-специалистам необходимо подобрать инструмент для резервного копирования, который будет обладать всем требуемым функционалом и одновременно рационально использовать корпоративные ИТ-ресурсы. Дополнительно следует принимать во внимание непрерывный рост объемов информации, уже отмеченный ранее рост количества кибератак и целесообразность применения отечественных разработок.

Стратегическое сотрудничество двух российских компаний: «Киберпротект» — создателя системы резервного копирования «» и Yadro — производителя систем хранения данных, направлено на ускорение процесса резервирования и обеспечение безопасного хранения архивных копий.

Повышение скорости резервного копирования

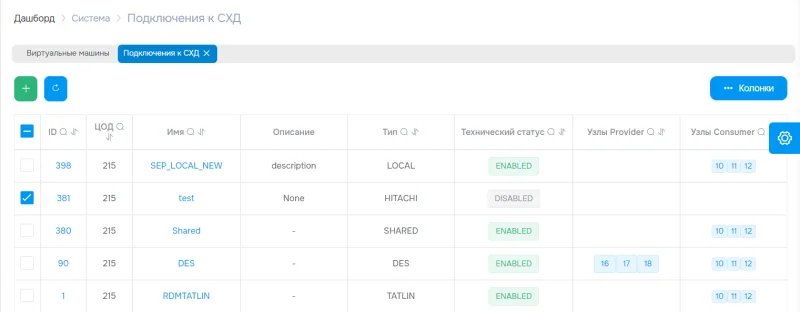

Совместное применение СРК «Кибер Бэкап» и СХД TATLIN.BACKUP с технологией T-BOOST позволяет выполнять дедупликацию на стороне источника и передавать в хранилище исключительно уникальные данные. Это способствует сокращению объема передаваемой информации и ускорению процесса резервирования. Ускоренное резервное копирование помогает достичь снижения показателя RPO, а также уменьшить нагрузку на сетевую инфраструктуру и объемы, необходимые для хранения архивных копий.

В ходе вебинара мы совместно с представителями компании YADRO рассмотрели вопросы совместного использования СРК «Кибер Бэкап» и СХД TATLIN.BACKUP, а также преимущества технологии T-BOOST.

Обеспечение безопасности резервных копий

В версии TATLIN.BACKUP 1.3 появилась функция создания снимков трех категорий:

- Basic — управляются администратором, для каждого снимка можно установить срок хранения (retention);

- Secure — удаление возможно только с разрешения специального пользователя с ролью Security;

- Locked — снимок не подлежит удалению или изменению до окончания установленного срока хранения.

Функция в «Кибер Бэкапе» (ожидается в осеннем релизе версии 18.0) предоставляет возможность создания защищённых и нестираемых резервных копий.

Это означает, что даже если злоумышленники проникнут в СРК или СХД, они не смогут удалить или модифицировать находящуюся там информацию. Восстановление будет выполняться из снимков, которые имеют аппаратную защиту.

Итоги

Увеличение количества и усложнение кибератак требуют переосмысления методов защиты информации. Теперь недостаточно просто блокировать угрозы — крайне важно иметь возможность восстановиться после успешного проникновения. Киберустойчивость превращается в обязательный элемент стратегии безопасности каждой компании, а резервное копирование — в её основу.

Но и сами резервные копии нуждаются в охране: злоумышленники намеренно атакуют системы хранения, чтобы лишить организации шанса на восстановление. Такие продукты, как «Кибер Бэкап» от «Киберпротект» и TATLIN.BACKUP от Yadro, показывают, что современные технологии не только ускоряют процесс резервирования, но и гарантируют аппаратную безопасность данных.

В ситуации, когда вопрос стоит не о том, будет ли атака, а о том, когда она произойдёт, вложения в киберустойчивость — это не просто расходы, а условие выживания бизнеса. Целостный подход, объединяющий защиту, наблюдение и проверенные методы восстановления, поможет сократить потери и обеспечить непрерывность операций даже в условиях киберконфликта.

■ Рекламаerid:2W5zFJhcyj6Рекламодатель: ООО «КНС ГРУПП»ИНН/ОГРН: 7701411241/5147746249668Сайт: www.yadro.com