Security Vision TIP: от тактических индикаторов к стратегическому управлению киберугрозами

Платформа Threat Intelligence Platform (TIP), созданная на базе платформы Security Vision 5, предназначена для выявления признаков атак с использованием поведенческих индикаторов и формирования долгосрочной стратегии информационной безопасности организации, учитывающей текущие угрозы и риски. Это решение позволяет агрегировать информацию из внешних и внутренних источников, проводить её анализ и инициировать процедуры реагирования.

Принцип работы Threat Intelligence Platform

Платформа Threat Intelligence Platform (TIP), функционирующая на платформе Security Vision 5, с одной стороны, интегрируется в периметр компании и собирает для аналитики исходные данные в виде необработанных событий, а с другой — осуществляет киберразведку, используя коммерческие и открытые источники с индикаторами компрометации (Indicators of Compromise, IoC), атаки (Indicators of Attack, IoA) и стратегическими атрибутами. Затем происходит автоматизация процессов анализа для проактивного поиска угроз (Threat Hunting), а также непосредственно устранения инцидентов и их последствий.

Рассмотрим каждый компонент более детально.

1. Сбор информации в пределах периметра

Для оперативного получения согласованных данных в реальном времени применяются внутренние ресурсы, такие как итоги рассмотрения инцидентов и сведения от корпоративных средств защиты информации. Как правило, в качестве источников выступают сведения из песочниц и deception-платформ, прокси- и почтовых серверов, каталогов и веб-приложений. Доступны готовые модули интеграции с другими платформами: в большинстве проектов также задействуется взаимодействие с инструментами защиты, применяемыми в SOC (SIEM, SOAR, NGFW, EDR/XDR и т.д.), а также с аналитическими сервисами в сети.

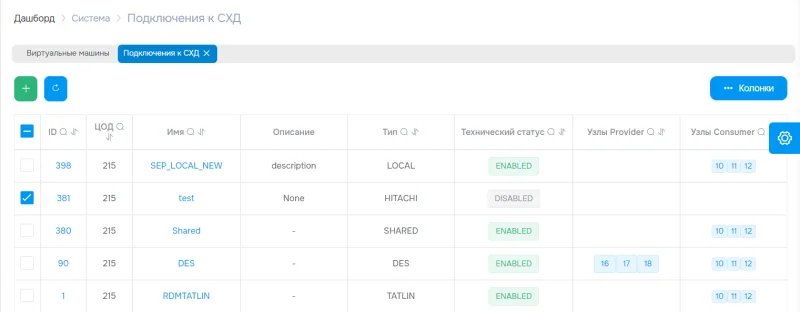

Обеспечивается как агентный сбор информации с серверов и коллекторов, так и безагентное подключение к любым внешним системам. Платформа Security Vision TIP работает с универсальными форматами (CEF, LEEF, EMBLEM, ELFF, Syslog, Event log) и другими способами передачи данных (STIX, JSON, XML, CSV, REST API, SQL, MISP, Kafka), а также содержит специальный конструктор. Он позволяет в режиме Low-code настраивать новые каналы интеграции:

- HTTP (API-запросы get, post, put, patch, delete) и DNS;

- базы данных (SQL-запросы к СУБД: MS SQL, MySQL, Postgres и Oracle);

- файлы (операции чтения/записи с машиночитаемыми файлами);

- корпоративная почта (IMAP, POP3, SMTP, Exchange);

- службы каталогов (LDAP, Active Directory);

- удаленное выполнение скриптов (WMI, PowerShell, SSH, SshShell);

- локальное исполнение скриптов (на сервере Security Vision): выполнение команд, Shell-скрипты, команды Bash, Unix shell, команды Windows cmd, пакетные файлы Windows (bat) и другие (например, Python, Java, JavaScript).

После подключения источников выполняется автоматическая перекрестная проверка и дедупликация (очистка) данных, обогащенных контекстом (не просто перечень IoC, а взаимосвязь индикатора, кибергруппы, вредоносного ПО и вектора атаки), а также классификация индикаторов по типам. Для каждого типа задается период «жизни». Это помогает оптимизировать базу данных системы, сохраняя только информацию об актуальных угрозах: например, по умолчанию срок жизни индикаторов типа хешей не ограничен, а часто обновляемые угрозы, такие как IP- и email-адреса, обновляются регулярнее (поскольку устаревают и имеют иные параметры TTL).

Все очищенные данные с указанными жизненными циклами попадают в общее хранилище, которое используется для аналитики и обнаружения угроз.

2. Киберразведка

Сам процесс сбора, обработки и анализа сведений о текущих и потенциальных киберугрозах для принятия решений в сфере информационной безопасности принято делить на четыре уровня.

1) На техническом уровне применяются статические индикаторы компрометации (IoCs), которые свидетельствуют об уже осуществленной атаке, включая сигнатурные методы.

К таким индикаторам относятся хеши зловредных файлов, имена выполняемых процессов, записи в системном реестре, мьютексы и именованные каналы, IP-адреса и доменные имена вредоносных серверов, веб-ссылки, а также отпечатки TLS-сертификатов злонамеренных ресурсов (JA3, JA3S, JARM). Иногда IoCs классифицируют по типам и степени серьезности (к примеру, обращение к рекламному порталу или запуск идентифицированного вредоносного объекта могут обрабатываться в SOC с разным уровнем срочности и по отличающимся процедурам реагирования).

Индикаторы компрометации (как и прочие данные с периметра) подвергаются фильтрации, устранению дубликатов, а также оценке по уровню угрозы и достоверности. Помимо срока актуальности определяется их пригодность для использования, что позволяет эффективно задействовать индикаторы в обнаружении угроз и минимизировать количество ложных срабатываний.

2) На тактическом уровне задействуются индикаторы атаки (IoAs) — динамические объекты, указывающие на кибератаку в процессе ее выполнения, возможно, на начальных этапах, еще до реализации деструктивных последствий.

Индикаторы атаки описывают тактики, техники и процедуры (TTPs) злоумышленников — последовательности действий и используемый инструментарий, которые свидетельствуют о потенциальной атаке, которую еще возможно остановить. Это дает возможность спрогнозировать следующие шаги противника в инфраструктуре и заблокировать его дальнейшее продвижение. Индикаторы атаки сложнее формализовать, и они могут быть менее структурированы по сравнению с IoCs, однако злоумышленникам значительно труднее изменить свой характерный почерк и набор инструментов.

Кроме того, на тактическом уровне в отраслевых SOC-центрах анализируются специализированные данные киберразведки (например, признаки мошенничества или операции, проведенные без ведома клиентов в финансовой сфере). Это могут быть ИНН фирм-однодневок, подозрительные действия клиентов (например, манипуляции с банкоматами), а также номера телефонов, используемые для обналичивания средств.

3) На операционном уровне рассматриваются атрибуты, связанные с текущими уязвимостями и эксплойтами, вредоносными кампаниями и семействами вредоносного ПО, а также информация о мотивах и целях киберпреступных группировок и объединений.

На данной ступени анализируются сведения об эксплойтах и уязвимостях, взаимосвязях между используемыми при атаках слабыми местами, применяемыми вредоносными программами и хакерским инструментарием, кибергруппировках, а также подвергающихся атакам отраслях. К примеру, в ходе наблюдения за форумом в DarkNet провайдер данных Threat Intelligence обнаружил, что хакерское объединение, целенаправленно атакующее российские организации, стало использовать эксплойт для недавно обнаруженной уязвимости, затрагивающей инфраструктуру компании (это указывает на необходимость срочного и приоритетного устранения данной уязвимости, а также на важность усиленного мониторинга в SIEM-системе всех потенциально подверженных риску устройств).

4) Стратегический уровень оперирует информацией о тенденциях в области киберугроз, целях и побудительных мотивах хактивистов и кибернаёмников, активности преступных киберсообществ, а также данными о государственных конфликтах в цифровом пространстве.

Информация этого уровня формирует стратегию управления киберрисками, определяет бюджетное планирование в сфере информационной безопасности и развитие возможностей внутреннего SOC-центра, а также служит основой для потенциальной корректировки бизнес-стратегии компании с учётом результатов анализа киберугроз. Именно здесь киберразведка может продемонстрировать свою ценность для бизнеса: если команда SOC-центра представила руководству компании практические аналитические заключения, на основе которых отдел ИБ получил увеличенное финансирование или дополнительные полномочия, а бизнес-процессы были адаптированы для снижения киберрисков, то можно утверждать об эффективности выбранной стратегии Threat Intelligence.

Для процесса киберразведки в Security Vision TIP предусмотрены готовые интеграции с коммерческими и открытыми источниками TI-данных (BI.Zone, Kaspersky, Solar, Гарда, CyberThreatTech, F6, Vault, Tracker, DigitalSide, Shodan, MISP, URLhaus, VirusTotal) и более 100 коннекторов с возможностью создания новых в конструкторе платформы.

Кроме сторонних поставщиков, модуль включает:

- встроенный пакет фидов от Security Vision с ежедневным обновлением свыше 50 000 IOC собственным аналитическим центром, включая данные от ФСТЭК, НКЦКИ и ФинЦЕРТ;

- возможность комбинировать фиды от любых поставщиков без привязки лицензий коннекторов к конкретным вендорам или версиям;

- базу интеграций на маркетплейсе.

3. Анализ

Следующим шагом после интеграции внутренних логов и потоков данных является подключение внешних ресурсов: открытые каналы угроз, OSINT-источники (такие как регистрационные данные доменов, базы IANA и ICANN, публичные реестры), информация от национальных CERT-центров (к примеру, НКЦКИ и ФинЦЕРТ), сторонние аналитические платформы (VirusTotal, Shodan, LOLBAS, KasperskyOpenTIP, IPGeolocation.io и другие), а также данные, поставляемые компаниями и сообществами в сфере информационной безопасности.

Инструменты анализа задействуют встроенную (и регулярно обновляемую) базу знаний MITRE ATT&CK, а также помощников на основе искусственного интеллекта: внешние большие языковые модели (ChatGPT, Yandex, Deepseek и пр.) и встроенные ML-алгоритмы для обработки неструктурированной информации (например, новостных бюллетеней).

Процесс обогащения данных запускается автоматически для выявленных угроз (или вручную, если требуется проверить гипотезу об атаке, не обнаруженной в периметре). Сами обнаружения являются результатом работы нескольких аналитических модулей:

- сканирование полного архива индикаторов компрометации (ретроанализ), поддержка полнотекстового поиска по любым полям записей (простой поиск, фильтрация с логическими операторами и интерактивные графы взаимосвязей);

- потоковая проверка (сопоставление в реальном времени) для анализа вновь поступающих индикаторов в высоконагруженных потоках данных (от 100 тысяч событий в секунду);

- модуль углубленной аналитики киберугроз (вторичное сопоставление), который выполняет повторную верификацию и расширенную корреляцию с внешними платформами и внутренними источниками;

- движок для выявления алгоритмически сгенерированных доменных имен (DGA) и фишинговых индикаторов.

Совместная работа этих компонентов позволяет создавать события, обогащенные контекстом, что снижает уровень ложных срабатываний, повышает качество первичной оценки и ускоряет реагирование на инциденты.

Также обеспечивается обмен (экспорт) данными разведки угроз с сообществом ИБ и партнерами с учетом меток конфиденциальности TLP, возможность присвоения тегов, управление индикаторами (включая удаление, ручную настройку времени жизни, установку связей).

В системе Security Vision TIP значительное внимание уделяется анализу бюллетеней для формирования стратегических решений. Они служат основой для выявления тенденций и разработки планов защиты инфраструктуры, предлагая аналитикам актуальные сведения, оценку потенциального ущерба и советы по мерам противодействия. В продукте постоянно совершенствуются механизмы автоматического подключения и сбора бюллетеней от отдельных вендоров и агрегаторов. Модели машинного обучения позволяют автоматически обрабатывать эти данные и связывать их с конкретными индикаторами компрометации, обеспечивая доступ к информации прямо из карточки инцидента или графа расследования.

Специалисты по информационной безопасности могут использовать индикаторы атак (IoAs) и дополненные сведения для активного поиска угроз (Threat Hunting). В рамках этого процесса в SOC-центре исследуются гипотезы и моделируются вероятные сценарии атак с учётом тактик, техник и процедур (TTPs) злоумышленников, актуальных для конкретной компании.

4. Противодействие

Встроенные функции реагирования и взаимодействия со средствами защиты информации, такие как запуск действий из инцидента или аналитического графа связей, могут быть расширены за счёт интеграции с платформой Security Vision SOAR. Она применяет технологию динамических сценариев (плейбуков) на основе объектно-ориентированного подхода, что позволяет автоматически выстраивать ответные действия в зависимости от типов объектов и артефактов в инцидентах, а также группировать события в цепочки атак по объектам и временной шкале.

Использование Security Vision TIP предоставляет SOC-центру ряд ключевых преимуществ:

- доказательство ценности SOC для бизнеса благодаря предоставлению аналитики стратегического уровня и возможности прогнозировать изменения в угрозах для точной оценки киберрисков;

- проактивный подход к защите, основанный на прогнозном анализе с использованием данных об угрозах, уязвимостях, тенденциях и векторах атак;

- сокращение времени реагирования за счёт интеграции разведданных об угрозах (TI) с защитными решениями SOC, оперативного выявления вторжений и эффективного противодействия с учётом контекста атаки и обнаруженных артефактов, что уменьшает период скрытного пребывания злоумышленников в сети (dwell time);

- определение приоритетов для устранения наиболее значимых уязвимостей, дополненных информацией об их эксплуатации в реальных кибератаках;

- решение задач по оценке компрометации (Compromise Assessment) и активному поиску угроз (Threat Hunting).

Платформа Security Vision, включающая компонент Security Vision TIP, зарегистрирована в перечне Министерства цифрового развития, связи и массовых коммуникаций РФ и внесена в реестр отечественного программного обеспечения (запись №364 от 8 апреля 2016 г.). Система имеет сертификаты Федеральной службы по техническому и экспортному контролю России (сертификат соответствия 4-му уровню доверия № 4964 от 19.08.2025), Федеральной службы безопасности России (Заключение 8 Центра ФСБ России 149/3/6/908 от 01.10.2024), Министерства обороны РФ (сертификат № 7564 от 28.08.2025), а также Оперативно-аналитического центра при Президенте Республики Беларусь (сертификат № BY/112 02.02. ТР027 036.01 01673 от 6 декабря 2024 г.).

■ Рекламаerid:2W5zFJVZibiРекламодатель: ООО «Интеллектуальная безопасность»ИНН/ОГРН: 7719435412/5157746309518Сайт: https://www.securityvision.ru/