Ранее сообщалось об уязвимостях GDDRHammer и GeForge, которые позволяют манипулировать данными в памяти GDDR6 графических ускорителей Nvidia. Это может привести к повреждению таблиц страниц GPU, перенаправлению доступа к оперативной памяти центрального процессора и полному захвату контроля над системой. При этом предполагалось, что активация модуля ввода-вывода управления памятью (IOMMU) обеспечивает надёжную защиту от подобных угроз. Однако теперь выяснилось, что проблема носит более серьёзный характер, чем изначально оценивалось.

Источник изображения: nvidia.com

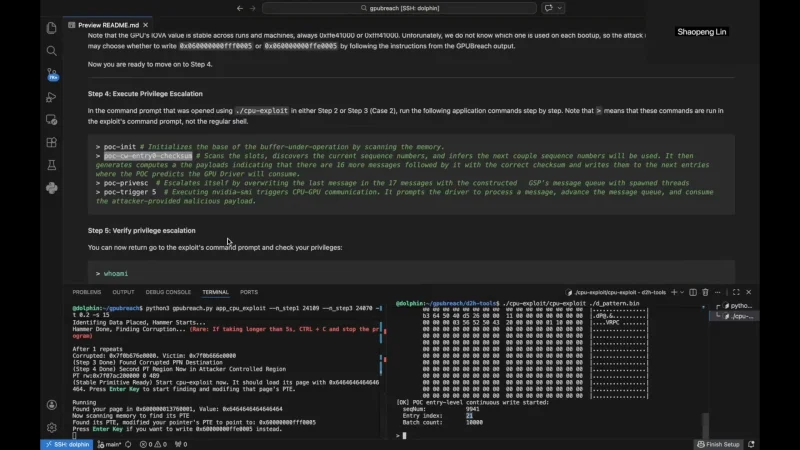

Специалисты представили новую методику атаки на графические процессоры NVIDIA с памятью GDDR6, получившую название GPUBreach. Данная уязвимость может позволить злоумышленнику получить в целевой системе командную оболочку с правами администратора, даже если задействован механизм управления памятью ввода-вывода (IOMMU). Эксперименты проводились на профессиональной видеокарте NVIDIA RTX A6000, оснащённой памятью GDDR6 с поддержкой коррекции ошибок (ECC). Хотя другие модели графических процессоров в отчёте не указаны, вероятно, уязвимость также затрагивает и RTX 3060.

GPUBreach относится к той же исследовательской области, что и GDDRHammer с GeForge, однако использует более сложный алгоритм действий. Атака начинается с повреждения таблиц страниц графического процессора, после чего непривилегированный модуль CUDA получает неограниченный доступ к памяти GPU для чтения и записи. Это создаёт основу для атак на другие процессы и последующего расширения привилегий.

Источник изображения: GPU Breach

Ключевое отличие новой схемы заключается в том, что, по заявлению исследователей, она объединяет этот этап с недавно обнаруженными ошибками безопасности памяти в драйверах NVIDIA. Это позволяет перейти от контроля над графическим процессором к компрометации ядра операционной системы на стороне центрального процессора. Именно поэтому авторы считают GPUBreach наиболее совершенным из трёх опубликованных методов атаки.

На странице проекта GDDRHammer представлен способ, который обеспечивает доступ к памяти CPU, но не приводит к повышению привилегий на стороне процессора. GeForge, в свою очередь, может достичь этого только при отключённом IOMMU. Методика GPUBreach отличается тем, что остаётся эффективной даже при активном IOMMU, что соответствует типичным настройкам подобных систем.

NVIDIA продолжает советовать активировать системную коррекцию ошибок (ECC), если такая возможность предусмотрена. Специалисты GPUBreach признают, что ECC может быть полезной для исправления единичных битовых сбоев, однако не рассматривают её как универсальное средство защиты. По их данным, в потребительских видеокартах GeForce и мобильных графических процессорах, как правило, отсутствует поддержка данной технологии.