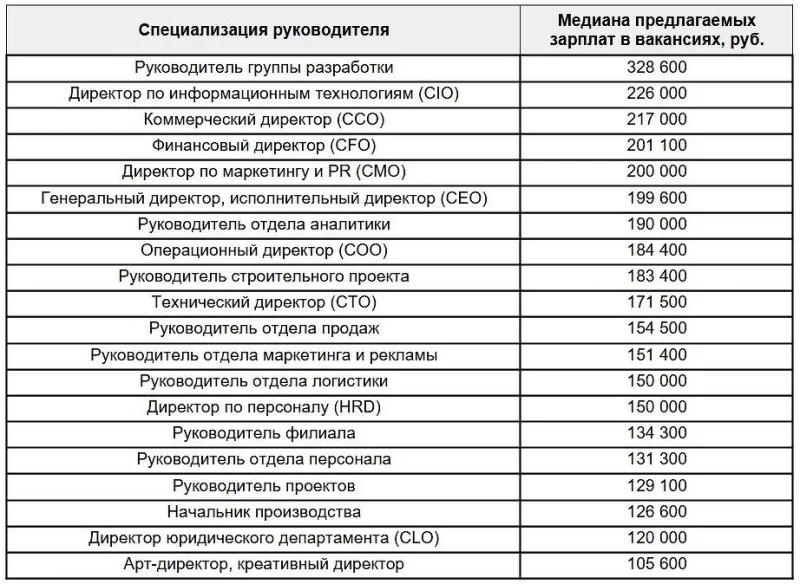

Специалисты по кибербезопасности из компании OX Security выявили архитектурную уязвимость в протоколе MCP (Model Context Protocol). Проблема затрагивает официальные SDK для Python, TypeScript, Java и Rust. Под ударом оказались программные продукты, насчитывающие 150 миллионов загрузок и до 200 тысяч серверных экземпляров. В Anthropic заявили, что корректировать протокол не планируется, поскольку такое поведение считается «ожидаемым».

Источник изображений: anthropic.com

Открытый стандарт MCP был представлен компанией Anthropic в 2024 году — он даёт моделям искусственного интеллекта возможность подключаться к внешним инструментам, базам данных и API. В прошлом году стандарт был передан в Agentic AI Foundation при Linux Foundation; сегодня протокол применяется в OpenAI, Google и большинстве инструментов разработки с использованием ИИ. Суть уязвимости заключается в обработке запросов через интерфейс STDIO — они передаются в точку выполнения команд без дополнительной проверки. Таким образом, любой разработчик, использующий MCP, автоматически получает эту уязвимость.

Эксперты OX Security выделили четыре возможных семейства эксплойтов для данной уязвимости: внедрение вредоносного кода в пользовательский интерфейс без авторизации; обход средств защиты на платформах, считающихся безопасными (например, Flowise); отправка вредоносных запросов в IDE-среды, включая Windsurf и Cursor, которые могут выполняться без ведома пользователя; а также распространение вредоносных пакетов через платформы MCP. Для проверки гипотезы исследователи успешно внедрили тестовую нагрузку в 9 из 11 реестров MCP и подтвердили возможность выполнения команд на шести коммерческих платформах.

В ходе исследования было обнаружено не менее десяти частных уязвимостей с высоким или критическим рейтингом. Уязвимости шлюза LiteLLM (CVE-2026-30623) и платформы Bisheng (CVE-2026-33224) отмечены как закрытые; уязвимость Windsurf (CVE-2026-30615), позволяющая локально выполнять код без участия пользователя, имеет статус «сообщение получено» — аналогичный статус присвоен уязвимостям открытых проектов GPT Researcher, Agent Zero, LangChain-Chatchat и DocsGPT.

Компания OX Security заявляет, что неоднократно рекомендовала Anthropic устранить эти уязвимости на уровне протокола — например, разрешить выполнение запросов только из манифеста или внедрить список разрешённых команд на уровне SDK. Однако в Anthropic отказались от таких мер и не стали препятствовать разглашению информации об уязвимости.

Тем временем сама Anthropic проводит расследование факта несанкционированного доступа к передовой модели Mythos; ранее компания уже допустила утечку исходного кода сервиса Claude Code. Сейчас управление MCP передано Linux Foundation, однако Anthropic по-прежнему поддерживает эталонные SDK, в которых была найдена уязвимость. Пока механизм работы STDIO не изменится, разработчикам придётся самостоятельно реализовывать инструменты для очистки входных данных.