Сергей Клевогин: Должность руководителя ИБ эволюционировала от администратора к бизнес-лидеру

Сергей Клевогин — независимый специалист по кибербезопасности, владелец свыше 50 международных сертификатов, среди которых OSCP, CCISO, LPT (Master). В беседе с CNews он поделился, как трансформировалась роль главы службы информационной безопасности (CISO) в последние годы, почему нехватка кадров и нормативные требования — это не «головная боль», а обычные рабочие задачи, и какие показатели необходимы для диалога с советом директоров. Эксперт отметил, что без SGRC-системы (управление, риски и соответствие) невозможно эффективно контролировать сотни активов, и как активная защита помогает создавать реальную оборону. Кроме того, Сергей выделил три главные компетенции будущего для CISO — финансы, юриспруденция и искусственный интеллект — и перечислил типичные ошибки, которых следует избегать.

CNews: Если отбросить официальные регламенты, за что в 2026 году на практике отвечает CISO в российской организации?

Сергей Клевогин: Отвечу как сертифицированный глава службы информационной безопасности и специалист с реальным опытом управления ИБ в крупном холдинге. Фактическая зона ответственности CISO — это бесперебойность бизнес-процессов. Мы гарантируем, что деятельность компании не остановится из-за инцидентов в сфере информационной безопасности: кибератак на наши системы, сбоев в цепочке поставок или неполадок импортозамещённого программного обеспечения. Сюда же относятся правовые риски, особенно связанные с соблюдением нормативных актов. Но существует и скрытый уровень — контроль всех аспектов ИБ таким образом, чтобы проблемы не доходили до топ-менеджмента от кого-либо, кроме самого CISO. Если руководство узнаёт о трудностях из другого источника — значит, CISO не держит ситуацию под полным контролем. Задача — выстроить процессы и каналы связи так, чтобы сосредоточить все вопросы ИБ на себе, а если требуется обсуждение на высшем уровне, инициативу должен проявлять сам CISO.

CNews: Какие три проблемы сегодня наиболее остро стоят перед CISO в российских компаниях? Что отнимает больше всего времени и ресурсов?

Сергей Клевогин: Вы, возможно, ждете от меня фраз: нехватка специалистов, ужесточение нормативов и сложности с управлением активами из-за импортозамещения. Однако я отвечу, что это не болевые точки. Боль — это когда вас ударили, и вам больно. Здесь же речь идет о реальных вызовах, которые CISO решает с энтузиазмом. Нехватка персонала компенсируется бюджетом и подготовкой собственных кадров. Рост нормативных требований решается через взаимодействие с юристами. Сложности с активами — мы сами инициировали трансформацию бизнеса, значит, готовы управлять активами в любых обстоятельствах. Все преодолимо.

CNews: Как изменилась роль CISO за последние 3–5 лет? Это все еще «старший администратор по безопасности» или уже бизнес-лидер по управлению рисками?

Сергей Клевогин: Я отчетливо вижу, что роль эволюционировала от старшего администратора к полноценному бизнес-лидеру по управлению рисками. Однако окончательному переходу часто мешает отсутствие инструментов, позволяющих общаться с бизнесом на языке цифр, а не технических уязвимостей. Во многих компаниях CISO слабо вовлечен в процессы принятия решений и сильно зависит от ИТ-директора, который выступает фильтром влияния. Задача CISO — либо работать в тандеме с ИТ-директором и двигаться вместе, либо выходить через службу безопасности или напрямую к руководству, чтобы доказать: CISO должен участвовать в принятии решений. Тогда он сможет говорить на языке бизнеса, финансов и рисков.

CNews: Какие метрики CISO обязан иметь под рукой, чтобы разговаривать с топ-менеджментом на понятном языке — про деньги, риски и устойчивость бизнеса?

Сергей Клевогин: На уровне совета директоров ключевой показатель — ожидаемый годовой финансовый ущерб от реализации основных киберрисков, выраженный относительно общего оборота или бюджета. Второй показатель — время восстановления критичных бизнес-процессов (RTO). Если мы докладываем: «В случае сбоя восстановимся за 516 часов», а совет директоров хочет 30 часов — значит, нужна горячая площадка за определенную сумму. Пусть они решают: сокращать время или мириться. Третий показатель — процент охвата защитными мерами критически важных активов или доля активов с недопустимым риском. Это дает руководителям бизнес-подразделений понимание, насколько они рискуют своими процессами. Можно добавить динамику устранения критических уязвимостей, но это уже дальше от финансов.

CNews: Насколько критично сегодня для CISO иметь систему уровня SECURITM как единое окно, где видны инциденты, уязвимости, активы и соответствие требованиям? Какие риски создает отсутствие такой системы?

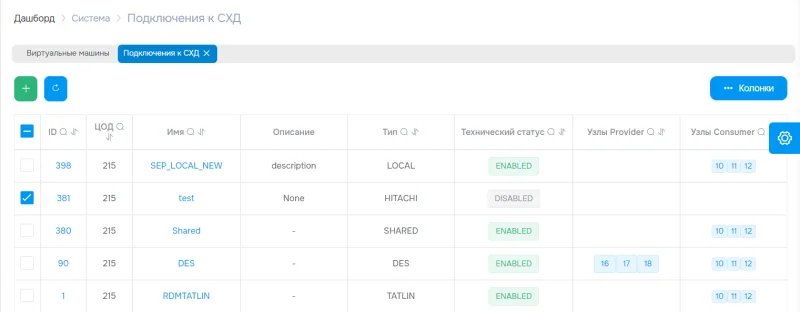

Сергей Клевогин: SECURITM представляет собой SGRC-систему (аббревиатура от «управление, риски и соответствие»). В разрезе бизнес-рисков она выступает единым окном для CISO. Без подобного инструмента невозможно в оперативном режиме отслеживать актуальные статусы проектов, уровень соответствия требованиям и состояние активов. Какой бы выдающейся ни была компетенция CISO, даже если его память сравнима с Домом союзов, удержать всё это в голове нереально. Отсутствие централизованного управления ведёт к риску появления «слепых зон» или «белых пятен» в информационной безопасности, где инцидент может остаться незамеченным из-за беспорядка в документации и таблицах. Решения принимаются интуитивно, приоритеты смещаются — мы исправляем то, что шумит громче, а не то, что действительно критично. Отсутствует прозрачная связь «актив — риск — меры — результат». Пример: финансовый директор отправляет возмущённое письмо об утечке данных из бизнес-системы, а CISO даже не подозревал о её существовании. У нас насчитывается 300 бизнес-приложений — и без систем класса «управление, риски и соответствие» (SGRC) удерживать их в памяти и согласовывать с рисками просто невозможно.

CNews: Вы посвятили много лет этичному хакингу. Какие три ключевых вывода из вашей практики наиболее полезны CISO при построении защиты?

Сергей Клевогин: Первое и самое важное — мыслить как злоумышленник. Защищать не всё подряд по стандартному чек-листу, а выявлять реальные пути, которые выберет хакер, и блокировать их. Я проводил тест на проникновение (пентест) в одном холдинге: мы добрались до уровня главного администратора, а затем совместно с ИТ-отделом внедрили защитные меры, которые перекрывают этот путь. После этого я сам, как этичный хакер, развожу руками — больше не могу проникнуть, потому что расставил ловушки. Второе — грамотная расстановка приоритетов. Одна закрытая критическая цепочка уязвимостей важнее, чем сотня средних патчей. Третье — исходить из предположения о взломе (принципы breach resistance, defence in depth). Выстраивать защиту на нескольких уровнях, подразумевая, что злоумышленник уже находится внутри. Тогда, даже если где-то мы что-то упустили, мы сможем перехватить его при перемещении по сети.

CNews: В каких сферах ИБ-процессов автоматизация приносит CISO реальный и ощутимый результат, а где это лишь маркетинговый ход?

Сергей Клевогин: Основной результат достигается в сфере управления уязвимостями. Здесь значительная часть времени уходит на обработку стандартных данных и формирование отчетов. Автоматизация помогает расставлять приоритеты не на основе типового CVSS (Прим.ред.: Common Vulnerability Scoring System — открытый стандарт оценки степени серьезности уязвимостей в софте, программно-аппаратных комплексах и других ИТ-системах), а исходя из фактического уровня риска. Кроме того, автоматизированные проверки безопасности, встроенные прямо в пайплайны разработки — такие как SAST и DAST (Прим.ред.: SAST — метод статического анализа исходного кода приложения без его запуска. DAST — метод динамического тестирования, при котором анализируется работающее приложение), дают колоссальный эффект: вручную выявлять и оценивать тысячи уязвимостей в коде просто нереально. Обработка инцидентов — системы класса SOAR (Прим.ред.: Security Orchestration, Automation and Response — класс продуктов и технологий в сфере информационной безопасности, автоматизирующих процессы выявления, анализа и реагирования на киберугрозы) отлично справляются с типовыми реакциями. Управление доступом и его жизненным циклом (IDM) — в крупной организации ручное администрирование доступов дается с трудом. Управление активами с автоматическим обнаружением — тоже сложная задача. А маркетинг — это когда вы слышите фразы вроде «полностью автономное» («full autonomous»), «самовосстанавливающееся» («self healing») или «ИИ сам все защищает». Такого на практике не существует.

CNews: Какие навыки CISO должны целенаправленно развивать уже сегодня, чтобы оставаться востребованными к 2030 году?

Сергей Клевогин: Три главных направления. Первое — финансовая грамотность: умение обосновывать бюджет через возврат инвестиций и управление рисками. Без бюджета ничего не работает. С этим связаны правовые компетенции — знание законов о защите данных и требований ИБ. Юридический отдел не всегда способен оценить, что действительно влияет на безопасность, поэтому CISO должен сам разбираться в правовом поле. Третье — технические знания в сфере искусственного интеллекта. Понимание, где ИИ и машинное обучение приносят реальную пользу в кибербезопасности. Можно приобрести дорогую систему анализа журналов, а можно применить LLM (большую языковую модель), которая прочитает логи и выявит подозрительные активности. Тот же результат за другие деньги. Если мы поймем, где ИИ эффективен, — сэкономим бюджет, высвободим человеческие ресурсы и повысим результативность.

CNews: Какие 2–3 ошибки из вашего опыта вы хотели бы избежать в будущем и о чем предупредили бы нынешних CISO?

Сергей Клевогин: Первая и самая распространённая ошибка — это разбрасываться силами и пытаться охватить всё сразу. Стремление обеспечить безопасность повсеместно оборачивается тем, что ключевые угрозы остаются без должного внимания, а ресурсы тратятся на то, с чем к CISO пришли и чем его постоянно тревожили. Необходимо строго расставлять приоритеты на основе рисков и потенциального ущерба. Вторая ошибка — вмешиваться в чужие обязанности и постоянно тушить операционные «пожары». На CISO постоянно давят ИТ-отдел, бизнес-подразделения и срочные проекты. Существует опасность превратиться в узкое место, универсального решателя всех проблем. Важно чётко обозначать границы своей ответственности и фильтровать поступающие задачи, опираясь на стратегию и уровень риска, а не только на срочность. Третья ошибка — принимать решения, не имея полного представления об активах и их взаимосвязях. Даже второстепенная система может оказывать влияние на критически важный бизнес-процесс. Сначала нужно добиться прозрачности в отношении активов и потоков данных, используя систему класса «управление, риски и соответствие» (SGRC), такую как SECURITM, и только затем выбирать средства защиты.

■ Рекламаerid:2W5zFHLdQ5FРекламодатель: ООО «СЕКЪЮРИТМ»ИНН/ОГРН: 7820074059 /1207800072589Сайт: https://securitm.ru/ Поделиться

Поделиться