Немецкое объединение коммерческих пользователей LinkedIn Fairlinked e.V., которое стало инициатором акции «BrowserGate», сообщило, что принадлежащая Microsoft платформа LinkedIn тайно анализирует установленные дополнения в браузерах на движке Chromium, сопоставляет их со списком, включающим более 6167 наименований, увязывает полученные данные с настоящими именами, местами работы и должностями пользователей, а затем отправляет эту информацию на свои серверы и сторонним организациям.

Источник изображения: Greg Bulla / unsplash.com

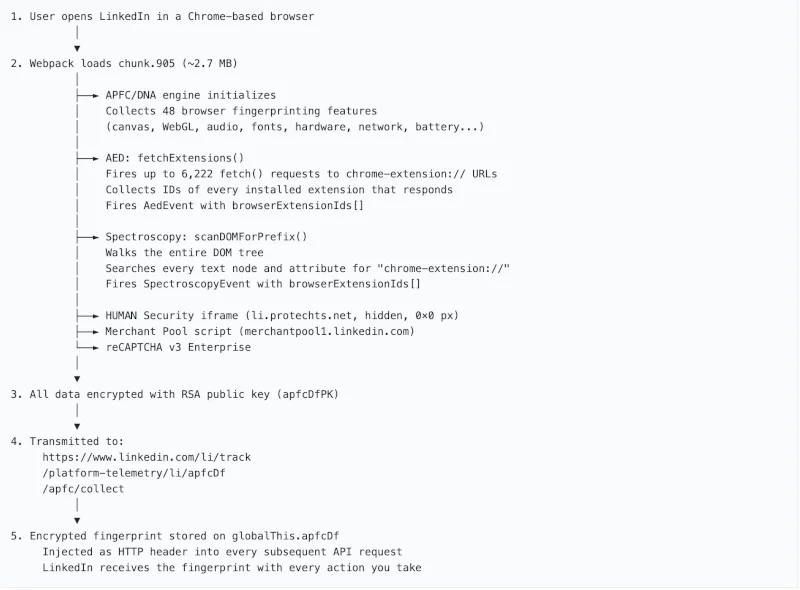

Процедура проверки активируется при каждом обновлении страницы LinkedIn в таких браузерах, как Chrome, Edge, Brave, Opera и Arc, после того как срабатывает встроенная функция isUserAgentChrome(). Код предпринимает попытку получить доступ к файлам, которые расширения могут открывать для сайтов: если файл загружается, система отмечает наличие дополнения; если нет — делает вывод, что оно отсутствует. Весь процесс длится миллисекунды и остаётся незамеченным для пользователя. Согласно имеющейся информации, Firefox и Safari пока не подвергаются такой проверке.

Сбор данных, как утверждают исследователи, не ограничивается внутренними системами LinkedIn. Команда «BrowserGate» выявила скрытый элемент слежения, который загружается с серверов компании HUMAN Security (ранее PerimeterX), американо-израильского разработчика в сфере кибербезопасности. Речь идёт о невидимом элементе нулевой ширины, расположенном за пределами видимой области экрана, который без ведома пользователя размещает файлы cookie.

Источник изображения: cybersecuritynews.com

Особую остроту этой практике, по мнению авторов расследования, придаёт специфика самой LinkedIn: сервис объединяет более 1 миллиарда пользователей и оперирует данными, привязанными к настоящим именам, работодателям и должностям. Таким образом, каждое обнаруженное расширение можно связать с конкретным человеком, а в совокупности — установить, какие программные средства используют целые организации. Среди 6222 отслеживаемых дополнений исследователи выделили 509 инструментов для поиска работы, включая Indeed, Glassdoor и Monster, признаки религиозной принадлежности, политических взглядов, инвалидности и особенностей нейроразвития, а также более 200 продуктов прямых конкурентов, среди которых Apollo, Lusha, ZoomInfo и Hunter.io.

По мнению исследователей, главный юридический риск заключается в том, что GDPR Европейского союза причисляет данные о вероисповедании, политических предпочтениях и состоянии здоровья к категории особо чувствительных. Обрабатывать такую информацию разрешено лишь при условии явно выраженного согласия, которого, как утверждает Fairlinked e.V., LinkedIn не получила. Сама процедура сбора данных также не была доведена до сведения пользователей. Отдельно Fairlinked e.V. заявляет, что LinkedIn применяла скрытую проверку для обнаружения пользователей сторонних инструментов и уже направляла им юридические уведомления. Помимо GDPR, среди возможных оснований для судебных разбирательств упоминаются Директива о конфиденциальности и электронных коммуникациях (ePrivacy Directive) и Закон о цифровых рынках (DMA).

Источник изображения: Souvik Banerjee / unsplash.com

Согласно данным расследования, масштабы проверки пользователей LinkedIn существенно возросли. Перечень отслеживаемых расширений расширился примерно с 461 в 2024 году до более чем 6000 к февралю 2026 года, что составляет рост на 1 252 %. LinkedIn, в свою очередь, утверждала, что за кампанией «BrowserGate» стоит человек, чей аккаунт был заблокирован за нарушение условий использования сервиса. Независимые исследователи, на которых ссылается публикация, относят начало этой практики как минимум к 2017 году, когда LinkedIn проверяла 38 расширений. Общую аудиторию расширений, попавших под такую проверку, авторы расследования оценивают в 405 миллионов человек. Регулирующие органы в ЕС уже проинформированы, ожидаются судебные разбирательства, а пользователи LinkedIn в браузерах на базе Chromium, по версии расследования, по-прежнему ежедневно подвергаются этой скрытой проверке.

Пользователи, которых это беспокоит, могут предпринять несколько действий. Для доступа к LinkedIn авторы материала рекомендуют перейти на браузеры Firefox или Safari: этот метод выявления расширений опирается на архитектуру расширений Chrome, тогда как Firefox не позволяет применять такой подход. Другой вариант — создать в Chrome отдельный профиль только для LinkedIn и не устанавливать в него никаких расширений, тем самым разорвав цепочку отслеживания. Также можно использовать браузер Brave с включённой защитой от цифрового отпечатка, которая блокирует сам механизм обнаружения. Наконец, авторы советуют проверить установленные расширения через общедоступную поисковую базу BrowserGate, чтобы узнать, отслеживаются ли они.