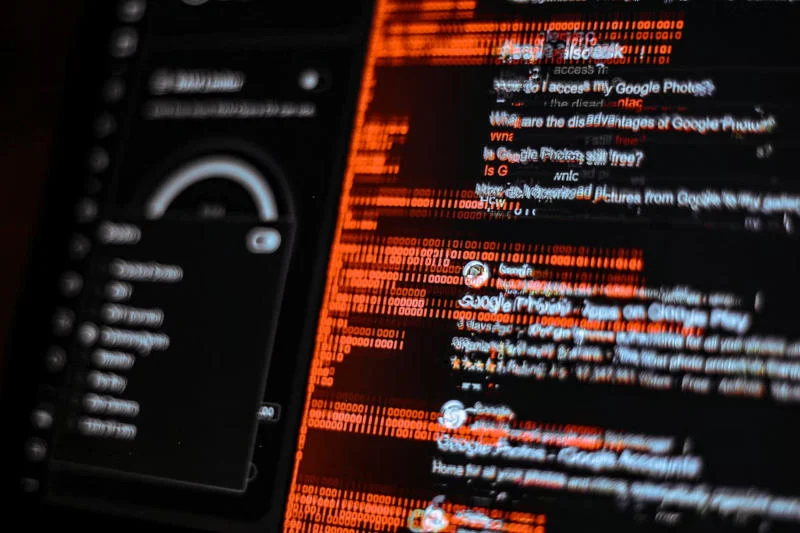

Вирус в пиратских играх: 400 тысяч компьютеров под угрозой

Специалисты по кибербезопасности выявили вредоносную программу RenEngine loader, заразившую свыше 400 000 компьютеров на Windows. Угроза проникает в системы через нелегальные копии компьютерных игр....

Хакер продает трояны в обход проверок Chrome Web Store

Разработчики нового фишингового инструмента Stanley, который внедряется на компьютер жертвы через кастомизированное браузерное расширение, гарантируют его публикацию в официальном магазине Google Chrome и успешное прохождение всех проверок...

Опасный троян маскируется в GitHub под инструменты для OSINT и DeFi

В открытом репозитории GitHub под видом легитимных инструментов для разведки на основе открытых источников (OSINT) и разработок в сфере децентрализованных финансов (DeFi) распространяется троянская программа для удалённого доступа. Вредонос обладает...

Опасный троян маскируется в GitHub под инструменты для аналитики и DeFi

Злоумышленники используют платформу GitHub для распространения троянской программы удаленного доступа. Вредоносное ПО маскируется под легитимные инструменты для открытой разведки (OSINT) и разработки в сфере децентрализованных финансов (DeFi)....

Вредонос Cellik: как легальные приложения из Google Play становятся троянами

В экосистеме Android обнаружен новый коммерческий вредонос, работающий по модели MaaS (Malware-as-a-Service). Угроза под названием Cellik активно предлагается на закрытых форумах и отличается уникальным механизмом внедрения: злоумышленники могут...

Пакистанские хакеры атакуют Индию с помощью трояна, созданного нейросетью

Эксперты по кибербезопасности сообщают, что пакистанская хакерская группа APT применяет в атаках вредоносное ПО, которое, вероятно, было создано с использованием технологий искусственного интеллекта. Зловред распространяется в версиях как для...