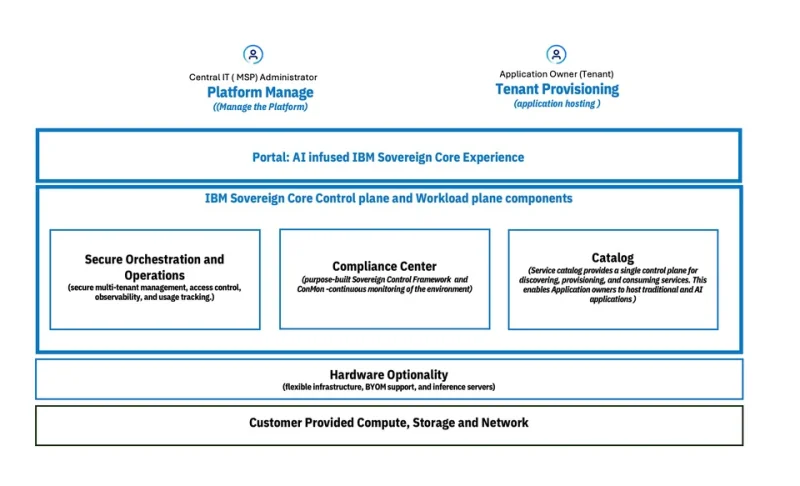

IBM Sovereign Core: новая платформа для полного контроля над данными и ИИ в облаке

Представлена программная платформа, созданная для предоставления организациям расширенного контроля над обработкой данных в ИИ-приложениях и облачных средах. Это ответ на ужесточающиеся глобальные требования регуляторов к цифровому суверенитету....

Усталость ведет к утечкам: как перегрузка сотрудников угрожает безопасности данных

Сервис «Работа.ру» и продуктовая группа «Контур.Эгида» провели совместное исследование, чтобы выяснить, как рабочая нагрузка влияет на поведение сотрудников в сфере информационной безопасности. Результаты показывают прямую зависимость: в периоды...

Кибершпионы атакуют: как APT-группировки охотятся за госсекретами России

Специалисты Центра компетенций по сетевой безопасности «Гарда» проанализировали тактики и инструменты APT-группировок. Фокус их атак сместился на российский государственный сектор, включая органы власти и стратегические предприятия. Злоумышленники...

Атаки через подрядчиков: главный вектор киберугроз в 2025 году

Эксперты компании CICADA8, специализирующейся на управлении уязвимостями и цифровыми угрозами в реальном времени, проанализировали механизмы наиболее значимых инцидентов. Согласно их данным, свыше трети всех зафиксированных атак были осуществлены...

ИБ-директор Мосбиржи: «Информационная безопасность — это творчество. А творить под давлением нельзя»

Информационная безопасность в России находится под жестким регулированием. Отрасль сталкивается с масштабными государственными инициативами против мошенничества, блокировками мессенджеров, значительными штрафами и усилением персональной...

Telegram в руках хакеров: как каналы и боты стали новым оружием

Специалисты зафиксировали устойчивый рост числа кибератак, в которых злоумышленники используют Telegram-каналы и ботов в качестве инструмента. Этот метод позволяет автоматизировать фишинг, распространять вредоносное ПО и управлять инфраструктурой,...

Каждая четвертая российская компания-гигант инвестирует в кибербезопасность свыше 100 млн рублей ежегодно

Исследование MWS Cloud (входит в МТС Web Services) российского ИТ-рынка показало, что сегмент крупнейших компаний страны демонстрирует высокий уровень инвестиций в информационную безопасность. Каждая четвертая из них выделяет на эти цели более 100...

Итоги года в ИБ: ключевые тренды и прогнозы от экспертов

Российский рынок информационной безопасности демонстрирует интенсивный рост, обусловленный процессами цифровизации и ужесточением регуляторных требований. Основными драйверами стали импортозамещение, переход на отечественные технологические стеки и...

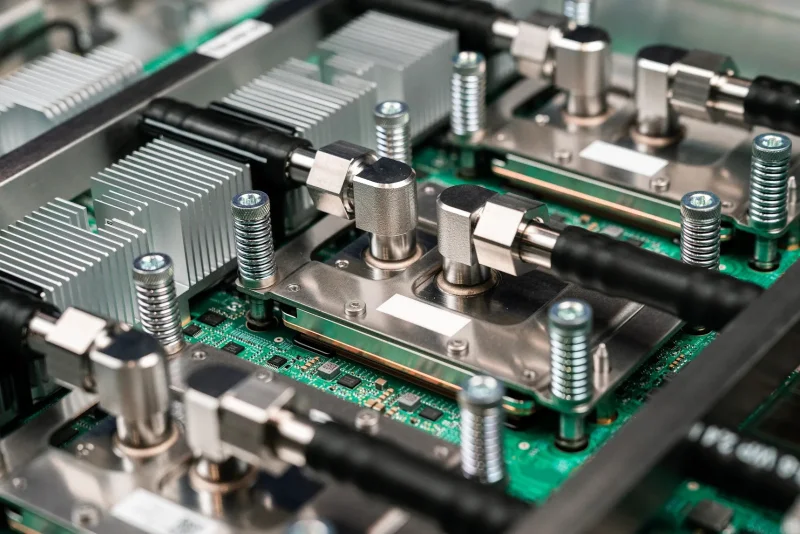

«Аметист» и «Инферит» объединяют усилия в сфере ИТ-решений

Компания заключила партнерское соглашение с федеральным системным интегратором. Цель альянса — совместное продвижение и реализация комплексных ИТ-решений, включая аппаратное и программное обеспечение, а также сервисные услуги, на российском рынке....

Как защищенный файлообменник помог страховой компании победить «серую зону» ИТ

В условиях импортозамещения ИТ-специалисты решают конкретные задачи, подбирая рабочие инструменты из ограниченного набора. Эксперт из страховой компании «Согласие» объясняет, зачем им потребовался защищенный файлообменник, почему выбор пал на...

Как фаззинг-тестирование помогло промышленному ПО пройти сертификацию ФСТЭК

Специалисты УЦСБ выполнили проект по внедрению безопасной разработки и обеспечению соответствия ПО требованиям ФСТЭК России для вендора «КомКонт Текнолоджис». Ключевым элементом стала разработка и применение специализированного (кастомного) фаззинга...

Co-managed SOC: почему компании отказываются от собственных центров безопасности

Даже крупные компании сегодня часто отказываются от создания собственного SOC (Security Operations Center) в пользу коммерческих решений. Это экономически более выгодно, поскольку не требует значительных капитальных затрат. В большинстве случаев...

Security Vision представила новое поколение платформы для управления ИБ-рисками и соответствием

Разработчик выпустил масштабное обновление своей платформы для управления информационной безопасностью, рисками и соответствием требованиям (GRC). Обновленная система предлагает расширенный функционал для автоматизации процессов управления рисками,...

Защита данных: классификация ускорилась, а мониторинг упростился

Компания Positive Technologies выпустила обновление единой платформы защиты данных PT Data Security. В новой версии повышена производительность модуля классификации информации, что позволяет обрабатывать массивы данных значительно быстрее. Также...